IT-SECURITY

UMFASSENDE INFORMATIONS-SICHERHEIT

Organisationen verarbeiten im Rahmen ihrer Tätigkeit Informationen. Die Verfügbarkeit von Informationen und ihre Genauigkeit sind für eine erfolgreiche Tätigkeit immer wichtiger geworden. Gleichzeitig gibt es immer mehr Aktivitäten, die darauf abzielen, Informationen zu erlangen, sei es, um geschäftliche Vorteile zu erzielen, sei es in der Absicht, Schaden anzurichten. Der Schutz von Informationen ist daher für alle Organisationen von grundlegendem Interesse.

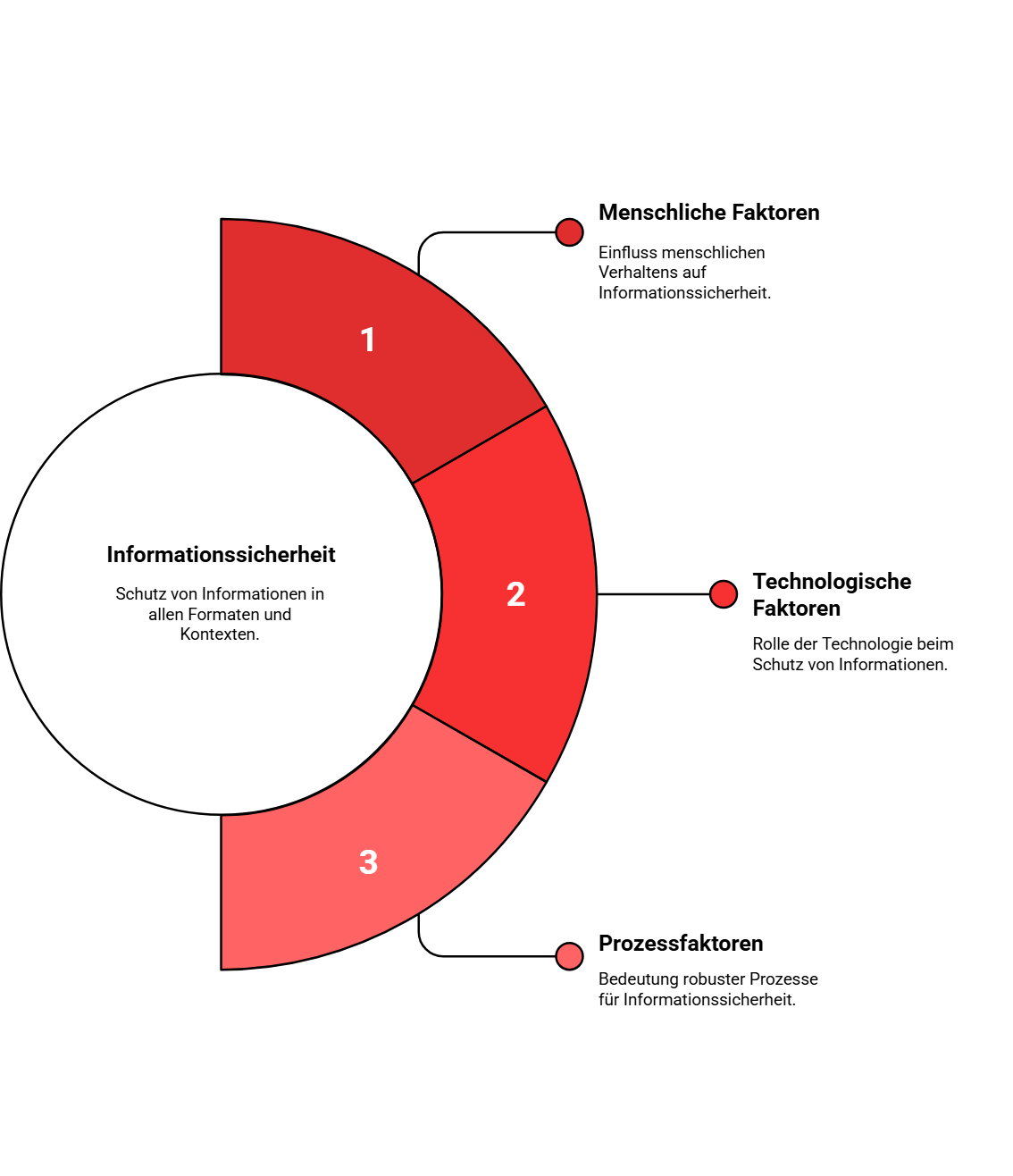

Die einzige Möglichkeit, Informationssicherheit zu erreichen, besteht darin, einen umfassenden Schutz anzustreben. Informationen müssen in allen Formaten geschützt werden, auf Papier genauso wie in elektronischer Form. Die gleiche Aufmerksamkeit ist in Bereichen erforderlich, die für die elektronische Informationssicherheit relevant sind: Daten können durch den Schutz der Anwendungen, die sie verarbeiten, der Technologie, mit der die Anwendungen betrieben werden, und der Infrastruktur, die die Technologie betreibt, geschützt werden. Dies nützt jedoch nichts, wenn die Menschen, die die Informationen verarbeiten, Verstöße gegen die Informationssicherheit zulassen - sei es absichtlich oder aus Unwissenheit - oder wenn es möglich ist, die Sicherheit zu umgehen, indem schlecht konzipierte Prozesse und schwache Sicherheitskontrollen ausgenutzt werden.

UNSER PORTFOLIO

Unsere Leistungen in den Bereichen IT-Security, Informationssicherheit und Datenschutz verbinden fundiertes Fachwissen mit einem ganzheitlichen, praxisorientierten Ansatz. Wir helfen Unternehmen dabei, Sicherheitslücken zu identifizieren, gesetzliche Vorgaben zuverlässig umzusetzen und nachhaltige Strukturen zur Absicherung ihrer digitalen Infrastruktur aufzubauen.

IT-Security

Schwachstellen-Analyse

Penetration-Tests

Systemanalyse

Risikoanalyse

Hardening

Penetration-Tests

Systemanalyse

Risikoanalyse

Hardening

Informationssicherheit

Implementierung ISMS (ISO 27001)

GAP-Analyse

Begleitung des Kontinuierlichen Verbesserungsprozesses (KVP)

Durchführung interner Audits

Unterstützung bei der Erweiterung des Anwendungsbereichs

Vorbereitung von Überwachungsaudits

Schulungen und Awareness-Maßnahmen

Coaching des ISB (Informationssicherheitsbeauftragte)

Informationssicherheit as a Service

GAP-Analyse

Begleitung des Kontinuierlichen Verbesserungsprozesses (KVP)

Durchführung interner Audits

Unterstützung bei der Erweiterung des Anwendungsbereichs

Vorbereitung von Überwachungsaudits

Schulungen und Awareness-Maßnahmen

Coaching des ISB (Informationssicherheitsbeauftragte)

Informationssicherheit as a Service

DATENSCHUTZ

Implementierung DSMS

GAP-Analyse

Auditvorbereitung

Datenschutz as a Service

GAP-Analyse

Auditvorbereitung

Datenschutz as a Service

-2.png)

PROFESSIONELLE EXPERTISE

Die komplexe Herangehensweise an die Informationssicherheit erfordert sowohl die Kenntnis von Industriestandards und professionellen Methoden als auch Einblicke in die spezifischen Ansätze der einzelnen Anbieter. Unsere Experten verfügen über zahlreiche professionelle Zertifizierungen auf diesem Gebiet.

UMFANGREICHE PRODUKTKENNTNISSE

Es gibt eine große Anzahl von Lösungen, die in den verschiedenen Bereichen der Informationssicherheit eingesetzt werden können.

Die Abbildung gibt Ihnen einen Eindruck von einigen der Lösungen, die wir kennen und anwenden.

-1.png?width=828&height=667&name=UNSER%20PORTFOLIO%20-%20visual%20selection%20(1)-1.png)